La guía definitiva para prevenir las amenazas internas en las pequeñas y medianas empresas

Tabla de contenidos

Por Qué Toda Organización es Vulnerable

El Empleado de una Semana: La Historia de Frank

Qué Salió Mal y Cómo lo Solucionamos

Lecciones Aprendidas: Construyendo una Defensa Más Fuerte

Puntos Clave para su Organización

Final Thoughts: Cybersecurity is a Leadership Issue

"Being a CISO today is like being a CFO before accounting existed."

That line, paraphrased by Patrick Gray of Risky Business from former Facebook and Yahoo CISO Alex Stamos, lands uncomfortably close to the truth. You're responsible for protecting the business, the brand, customers, and sometimes even national infrastructure. All without a universally accepted rulebook.

And unlike finance, you only get noticed when something goes wrong.

¿Qué es una amenaza interna?

Una Amenaza Interna ocurre cuando alguien dentro de la organización (un empleado, contratista, proveedor o consultor) hace un uso indebido de sus accesos para causar daño. A veces es intencional, como el robo de datos o el sabotaje de sistemas. Otras veces es accidental, como cuando un empleado hace click en un enlace de phishing o comparte sus credenciales.

The second, and arguably more important, step is having that person report directly to the CEO.

En cualquiera de los casos, las amenazas internas son uno de los desafíos de ciberseguridad más costosos y difíciles de detectar en la actualidad.

When cybersecurity leadership is buried under IT, risk becomes invisible until it explodes.

Por qué toda organización es vulnerable

Si su empresa cuenta con empleados o proveedores externos, ya está expuesta a riesgos. A medida que su negocio crece, también lo hace su nivel de exposición. Más personas significan más puntos de acceso, y con ello, más oportunidades para errores o actos malintencionados.

¿La buena noticia? La mayoría de los incidentes de amenazas internas pueden prevenirse mediante medidas de seguridad proactivas y programas de concientización.

That's the CISO reality.

Basándonos en nuestra amplia experiencia en la gestión de amenazas internas, esta guía presenta contramedidas precisas y efectivas para abordar estos riesgos de manera adecuada.

La primera línea de defensa: verificaciones de antecedentes

La mejor defensa contra las amenazas internas comienza antes de que alguien siquiera cruce la puerta.

Al publicar ofertas de empleo, es fácil pasar por alto la cantidad de información que se comparte públicamente. Sin embargo, los ciberdelincuentes suelen aprovechar esos datos para conocer las herramientas, sistemas y procesos internos de la empresa. Esa información puede luego utilizarse para crear campañas de phishing dirigidas o incluso para preparar ataques internos.

Así es como podría verse en la práctica:

Esta publicación revela su infraestructura tecnológica (PostgreSQL, MongoDB, Python) y su horario operativo (procesos por lotes a las 5 p.m.). Esa es información valiosa para los atacantes, quienes podrían aprovecharla para sincronizar sus acciones o explotar vulnerabilidades conocidas.

Qué sí publicar en las ofertas de empleo:

Esta redacción sigue atrayendo a candidatos calificados, pero evita revelar los sistemas internos o los horarios operativos. Protege los detalles de su infraestructura mientras comunica las competencias esenciales que busca.

Y al momento de evaluar candidatos, vaya más allá de lo básico. Subcontrata a reclutadores que realicen verificaciones de antecedentes exhaustivas y primeras entrevistas, incluyendo validaciones a nivel federal cuando sea posible.

El empleado de una semana: la historia de Frank

During my time as a CISO for a major stock exchange, the role looked less like "security" and more like executive leadership.

Retrocedamos a una situación real que cambió para siempre la forma en que se manejaban las contrataciones. Frank fue contratado para un puesto en una organización nacional de infraestructura crítica. Su verificación de antecedentes (que costó solo 75 dólares) resultó limpia. Cinco días después, fue escoltado fuera del edificio y se le revocó el acceso.

- Protecting internal systems

- Shaping marketing messaging around security

- Giving SOC tours to prospective customers

- Speaking with board members and investors

- Supporting sales conversations

Resultó que Frank había sido condenado por un delito federal y se encontraba en libertad condicional (dato que no reveló). Pero como la revisión no incluía información federal, ese antecedente nunca apareció.

La verificación de antecedentes, etiquetada como “Revisión Nacional de Antecedentes Penales”, solo cubría las ubicaciones que Frank había indicado como residencias previas. No incluía búsquedas en bases de datos federales ni registros no digitalizados.

Qué salió mal y cómo lo solucionamos

Nuestra empresa se dio cuenta de que, aunque la toma de huellas digitales era un requisito, se realizaba después de la contratación. No queríamos pagar por el proceso a menos que el candidato aceptara el puesto. Ese retraso generaba una ventana de vulnerabilidad.

Cuando cambiamos a la toma de huellas antes de la contratación y comenzamos a trabajar directamente con el FBI, todo cambió.

- Finance & Accounting: SOX reporting, fraud prevention

- HR: Insider threat, hiring, terminations

- Marketing: Metadata exposure, fraud prevention

- Sales: Cyber assurance, customer trust

- Compliance & Risk: Cyber insurance, audits

- Facilities: Physical access, environmental controls

Las huellas digitales nos permitieron detectar casos de robo de identidad, números falsos de Seguro Social y antecedentes federales previos.

Lecciones aprendidas: construyendo una defensa más sólida

If organizations want long-term cybersecurity resilience, CISOs must be empowered, not just boxed in.

Empowerment Must be Structural

- Report directly to the CEO or Board

- Unrestricted access to the Board of Directors

- Termination only by unanimous board decision

- A significant budget independent of IT with spending authority

- Executive-level involvement in forecasting

- Decision-making and veto power

- Authority over hiring and firing

This isn't about ego. It's about accountability matching authority.

Puntos clave para su organización

You can't ask someone to carry existential business risk and pay them like middle management.

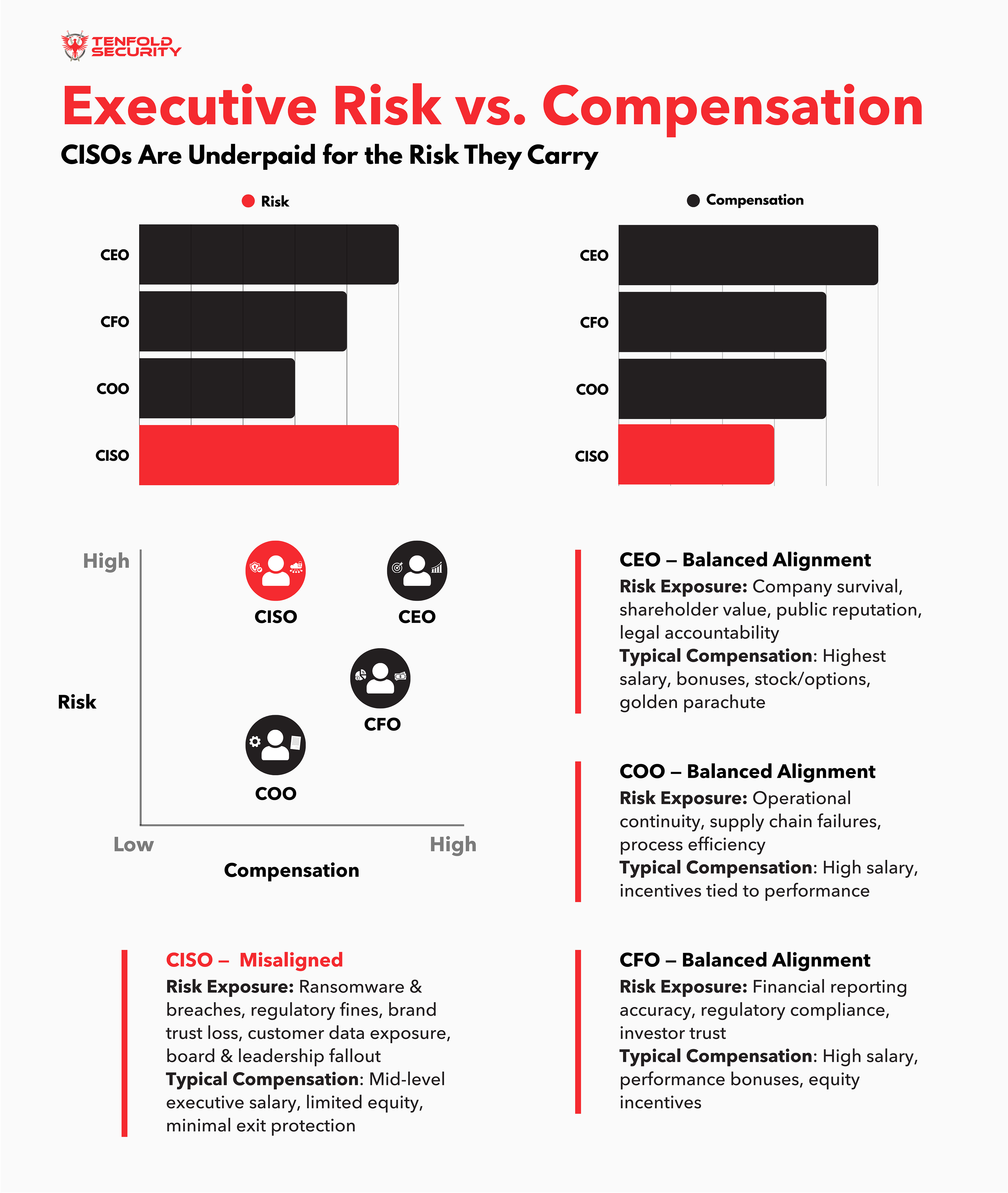

CEOs, CFOs, and COOs are compensated for financial performance, operational efficiency, and growth. CISOs, however, are responsible for preventing events that can shut down operations, destroy brand trust, trigger regulatory action, and permanently damage company value.

Despite this, cybersecurity leadership is often compensated like a supporting function.

If organizations expect CISOs to protect the business, they must be compensated accordingly.

Compensation Should Include

- Salary comparable to CEO/COO peers

- Golden parachutes aligned with executive leadership

- Restricted stock or options

If a breach can erase billions in value, compensation should reflect that reality.

Reflexiones finales

La historia de Frank nos recuerda que una contratación sin la debida verificación puede deshacer años de progreso.

Al fortalecer su proceso de contratación y mantener una vigilancia continua, su organización puede prevenir amenazas internas antes de que ocurran.

Recuerde: su primera línea de defensa comienza con quién decide dejar entrar.didn't happen. When things are working, the work itself becomes invisible.

I was once told:

"We've been extraordinarily lucky we haven't had a breach in over a decade."

That mindset is more common than many leaders realize. Prevention is often mistaken for luck, and preparation is discounted until failure forces attention. The paradox is brutal: the better a CISO does their job, the harder it becomes to prove they're doing it at all.

If you advertise success, you become a target. Both for attackers and Murphy's Law. Yet if you stay quiet, leadership questions your value.

It's a no-win narrative unless organizations redefine how cybersecurity success is measured.

Preguntas frecuentes (FAQs)

ready to elevate your cybersecurity strategy?

Stay ahead of threats with Tenfold Security. Don't miss our upcoming resource: The Ultimate Guide to Cybersecurity for SMBs.

This comprehensive guide will equip you with everything you need to protect your business from cyber threats.

Sign up now to be notified the moment it's available and gain exclusive early access.